Die Publishing-Branche steht unter massivem Druck durch Cyberangriffe. 50% der deutschen Verleger erlitten im letzten Jahr mindestens einen Cyberangriff. Die Folgen reichen von verheerenden Datenverlusten über Produktionsausfälle bis zu nachhaltigen Reputationsschäden. Für Autoren und Verlage bedeutet dies eine existenzielle Bedrohung ihrer wertvollsten Assets: Manuskripte, Kundendaten und geistiges Eigentum. Dieser Praxisguide zeigt Ihnen bewährte Sicherheitsstrategien und moderne Schutzmechanismen, mit denen Sie Ihre Publishing-Projekte effektiv absichern und gleichzeitig produktiv bleiben.

Inhaltsverzeichnis

- Wichtige Erkenntnisse auf einen Blick

- Die aktuelle Cyberbedrohungslage in der Publishing-Branche

- Grundlagen der Datensicherung in Verlegerbetrieben

- Moderne Ansätze zum Schutz vor Ransomware und Cyberbedrohungen

- Praktische Umsetzung: Sicherheitsstrategien und Maßnahmen für Verleger

- Datensicherheit effizient umsetzen mit LUNAVER

- Häufig gestellte Fragen zur Datensicherheit in der Publishing-Branche

Wichtige erkenntnisse auf einen blick

| Point | Details |

|---|---|

| Cyberbedrohung eskaliert | Jeder zweite deutsche Verleger wurde 2026 Opfer eines Cyberangriffs mit teils verheerenden Folgen |

| Backup-Strategie essentiell | Die 3-2-1 Regel kombiniert lokale und Cloud-Backups mit regelmäßigen Intervallen für optimale Datensicherheit |

| Moderne Abwehr erforderlich | Mikrosegmentierung und Zero-Trust-Architekturen bieten wirksamen Schutz gegen komplexe Ransomware-Attacken |

| Umsetzungslücke schließen | Trotz hoher Priorisierung setzen 75% der Verleger nur Basismaßnahmen um, was gravierende Sicherheitslücken öffnet |

Die aktuelle cyberbedrohungslage in der publishing-branche

Die Zahlen sprechen eine deutliche Sprache. 50% der deutschen Verleger wurden im vergangenen Jahr Opfer von Cyberangriffen. Diese alarmierende Statistik zeigt, dass die Publishing-Branche ein bevorzugtes Ziel für Cyberkriminelle geworden ist. Die Angreifer haben es auf wertvolle Inhalte, sensible Autorendaten und Kundenlisten abgesehen.

Die finanziellen Folgen sind verheerend. Ein erfolgreicher Ransomware-Angriff kostet Verlage durchschnittlich zwischen 100.000 und 500.000 Euro. Dazu kommen Produktionsausfälle, entgangene Umsätze und der schwer bezifferbare Vertrauensverlust bei Autoren und Geschäftspartnern. Manche kleinere Verlage überleben einen solchen Angriff wirtschaftlich nicht.

Cybersecurity wird von Branchenexperten als Megatrend für die Publishing-Industrie 2026 eingestuft.

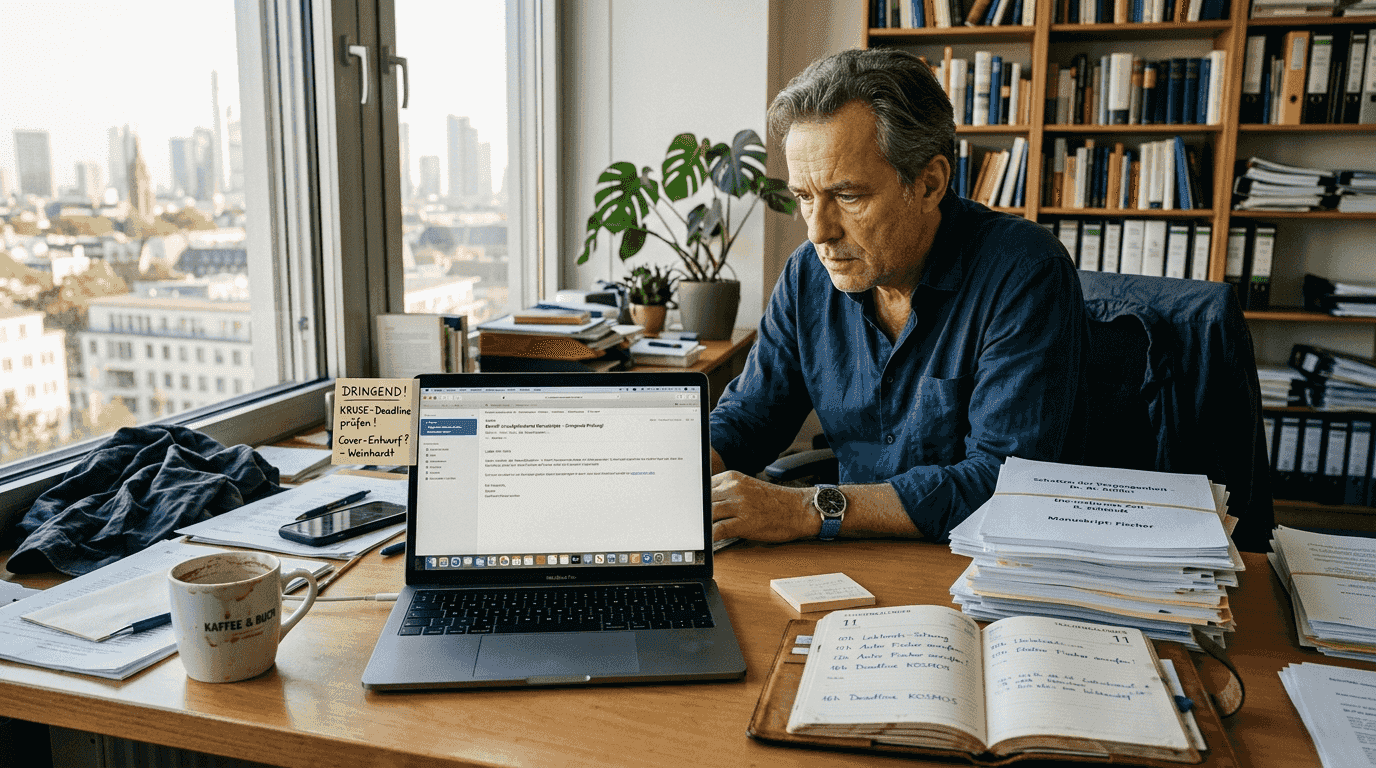

Besonders perfide sind gezielte Angriffe auf Manuskripte kurz vor Veröffentlichungsterminen. Kriminelle erpressen Verlage mit der Drohung, unveröffentlichte Bestseller zu leaken oder dauerhaft zu verschlüsseln. Die Erpressungssummen steigen kontinuierlich, da Angreifer die Zahlungsbereitschaft ihrer Opfer genau kalkulieren.

Verlage erkennen zwar die Bedrohung, handeln aber oft zu zögerlich. Viele setzen auf veraltete Sicherheitskonzepte oder verlassen sich auf grundlegende Firewall-Lösungen. Diese reichen gegen moderne, hochspezialisierte Angriffsmethoden nicht mehr aus. KI-gestützte Buchproduktion erfordert zudem neue Sicherheitsansätze, die traditionelle IT-Strukturen ergänzen.

Die Angriffsvektoren haben sich diversifiziert. Phishing-Mails an Lektoren, kompromittierte Autorenzugänge und Schwachstellen in Publishing-Software bilden häufige Einfallstore. Besonders gefährlich sind Supply-Chain-Attacken, bei denen Angreifer über Drittanbieter wie Druckereien oder Distributoren ins Verlagsnetzwerk eindringen.

Grundlagen der datensicherung in verlegerbetrieben

Eine robuste Backup-Strategie bildet das Fundament jeder Datensicherheit. Die bewährte 3-2-1 Regel definiert den Mindeststandard: drei Kopien Ihrer Daten auf zwei verschiedenen Medientypen, wobei eine Kopie extern gelagert wird. Für Verlage bedeutet dies konkret: lokale Speicherung auf Servern, Backup auf externen Festplatten und zusätzliche Cloud-Sicherung.

Die Kombination aus lokalem und Cloud-Backup bietet entscheidende Vorteile. Lokale Backups ermöglichen schnelle Wiederherstellung bei Hardwareausfällen oder versehentlichem Löschen. Cloud-Backups schützen gegen physische Katastrophen wie Brände oder Überschwemmungen. Diese Redundanz ist für Verlage unverzichtbar, da ein Totalverlust von Manuskripten existenzbedrohend wäre.

Profi-Tipp: Testen Sie Ihre Wiederherstellungsprozesse quartalsweise unter realistischen Bedingungen. Viele Verlage entdecken erst im Ernstfall, dass ihre Backups unvollständig oder beschädigt sind.

Regelmäßige Risikoanalysen identifizieren Schwachstellen, bevor Angreifer sie ausnutzen. Erfassen Sie systematisch:

- Welche Daten sind geschäftskritisch und wo liegen sie?

- Wer hat Zugriff auf sensible Informationen?

- Welche Systeme kommunizieren miteinander?

- Wie lange darf eine Wiederherstellung maximal dauern?

Die Backup-Frequenz richtet sich nach Ihrer Änderungsrate. Für aktive Manuskriptbearbeitung empfehlen sich stündliche inkrementelle Backups mit täglichen Vollsicherungen. Archivierte Projekte benötigen nur wöchentliche oder monatliche Sicherungen. Definieren Sie klare Recovery Time Objectives (RTO) und Recovery Point Objectives (RPO) für verschiedene Datentypen.

| Datentyp | Backup-Frequenz | Aufbewahrung | Priorität |

|---|---|---|---|

| Aktive Manuskripte | Stündlich | 90 Tage | Kritisch |

| Kundendaten | Täglich | 7 Jahre | Hoch |

| Marketing-Material | Wöchentlich | 1 Jahr | Mittel |

| Archivprojekte | Monatlich | Unbegrenzt | Niedrig |

Automatisierung ist der Schlüssel zu zuverlässigen Backups. Manuelle Prozesse scheitern an menschlicher Vergesslichkeit oder Zeitdruck. Moderne Backup-Software führt Sicherungen nach definierten Zeitplänen durch, prüft die Integrität und alarmiert bei Problemen. Innovative Plattformen integrieren Datensicherheit direkt in den kreativen Workflow.

Verschlüsselung schützt Ihre Backups vor unbefugtem Zugriff. Nutzen Sie AES-256 Verschlüsselung für ruhende Daten und TLS 1.3 für Übertragungen. Bewahren Sie Verschlüsselungsschlüssel getrennt von den Backups auf, idealerweise in einem Hardware-Sicherheitsmodul oder zertifizierten Schlüsseltresor.

Moderne ansätze zum schutz vor ransomware und cyberbedrohungen

Mikrosegmentierung und Zero-Trust bilden die Grundpfeiler moderner Ransomware-Abwehr. Statt eines monolithischen Netzwerks teilen Sie Ihre IT-Infrastruktur in isolierte Segmente. Jedes Segment erhält nur die minimal notwendigen Zugriffsrechte. Ein kompromittierter Lektorats-PC kann so nicht auf die Finanzbuchhaltung oder Autorenstammdaten zugreifen.

Das Zero-Trust-Prinzip verwirft die traditionelle Annahme, dass interne Netzwerkteilnehmer vertrauenswürdig sind. Stattdessen gilt: Vertraue niemandem, verifiziere alles. Jeder Zugriff wird authentifiziert, autorisiert und verschlüsselt, unabhängig davon, ob er von intern oder extern kommt. Diese Philosophie verhindert laterale Bewegungen von Angreifern durch Ihr Netzwerk.

Just-in-Time Multi-Faktor-Authentifizierung (MFA) erhöht die Zugangssicherheit dramatisch. Benutzer erhalten privilegierte Rechte nur für definierte Zeitfenster und spezifische Aufgaben. Ein Lektor, der ein Manuskript hochladen möchte, erhält temporären Schreibzugriff auf den entsprechenden Ordner. Nach Ablauf der Frist verfallen die erweiterten Rechte automatisch.

Profi-Tipp: Implementieren Sie adaptive MFA, die Risikofaktoren wie Standort, Gerät und Tageszeit berücksichtigt. Ungewöhnliche Zugriffsmuster lösen zusätzliche Sicherheitsabfragen aus.

Die Assume-Breach-Strategie geht davon aus, dass Ihr Netzwerk bereits kompromittiert ist. Diese pessimistische Annahme zwingt zu proaktiven Schutzmaßnahmen:

- Kontinuierliche Überwachung aller Netzwerkaktivitäten auf Anomalien

- Automatische Isolation verdächtiger Systeme vor Schadensausbreitung

- Regelmäßige Penetrationstests durch externe Sicherheitsexperten

- Incident-Response-Pläne mit klaren Verantwortlichkeiten und Eskalationswegen

Automatisierte Eindämmungstechniken reagieren in Millisekunden auf erkannte Bedrohungen. Security Orchestration, Automation and Response (SOAR) Systeme blockieren verdächtige IP-Adressen, isolieren infizierte Geräte und benachrichtigen Sicherheitsteams. Diese Geschwindigkeit ist entscheidend, da sich moderne Ransomware innerhalb von Minuten im gesamten Netzwerk ausbreiten kann.

| Schutzmechanismus | Wirksamkeit | Implementierungsaufwand | Kosten |

|---|---|---|---|

| Mikrosegmentierung | Sehr hoch | Hoch | Mittel |

| Zero-Trust | Sehr hoch | Sehr hoch | Hoch |

| Just-in-Time MFA | Hoch | Mittel | Niedrig |

| SOAR-Systeme | Hoch | Hoch | Hoch |

Endpoint Detection and Response (EDR) Lösungen überwachen alle Endgeräte auf verdächtiges Verhalten. Sie erkennen nicht nur bekannte Malware-Signaturen, sondern auch anomale Prozesse, die auf Zero-Day-Exploits hindeuten. Für Verlage mit vielen Remote-Mitarbeitern und KI-gestützten Workflows ist EDR unverzichtbar.

Immutable Backups schützen vor Ransomware, die gezielt Sicherungen verschlüsselt. Diese unveränderlichen Backups lassen sich nach Erstellung nicht mehr modifizieren oder löschen. Selbst mit Administrator-Rechten können Angreifer diese Sicherungen nicht kompromittieren. Bewahren Sie immutable Backups für mindestens 90 Tage auf.

Praktische umsetzung: sicherheitsstrategien und maßnahmen für verleger

Die Diskrepanz zwischen Bewusstsein und Handeln ist alarmierend. 75% der Verleger priorisieren Cybersecurity, setzen jedoch meist nur grundlegende Konzepte um. Budget-Restriktionen, Fachkräftemangel und die Komplexität moderner Sicherheitslösungen bremsen die Implementierung. Doch diese Lücke öffnet Tür und Tor für Angreifer.

Die Integration von KI-Systemen erfordert angepasste Sicherheitsgovernance. Künstliche Intelligenz verarbeitet große Datenmengen und benötigt Zugriff auf sensible Informationen. Definieren Sie klare Richtlinien, welche Daten KI-Modelle trainieren dürfen und welche tabu sind. Prüfen Sie, ob KI-Anbieter Ihre Daten für eigene Zwecke nutzen oder ob sie strikt getrennt bleiben.

Profi-Tipp: Wählen Sie KI-Lösungen, die Daten lokal verarbeiten statt in externe Clouds zu senden. Dies minimiert Datenschutzrisiken und erfüllt DSGVO-Anforderungen automatisch.

Eine strukturierte Risikoanalyse bildet die Basis Ihrer Sicherheitsstrategie:

- Inventarisieren Sie alle IT-Assets und klassifizieren Sie deren Kritikalität

- Identifizieren Sie potenzielle Bedrohungen und deren Eintrittswahrscheinlichkeit

- Bewerten Sie bestehende Schutzmaßnahmen auf Wirksamkeit

- Priorisieren Sie Schwachstellen nach Risiko und Behebungsaufwand

- Erstellen Sie einen Maßnahmenplan mit konkreten Verantwortlichkeiten und Fristen

- Überprüfen Sie quartalsweise die Umsetzung und passen Sie bei Bedarf an

Mitarbeitersensibilisierung ist oft effektiver als technische Lösungen. 90% der erfolgreichen Cyberangriffe beginnen mit menschlichem Fehlverhalten. Schulen Sie Ihr Team regelmäßig zu Phishing-Erkennung, sicheren Passwörtern und dem Umgang mit sensiblen Daten. Simulierte Phishing-Kampagnen decken Schwachstellen auf, ohne realen Schaden anzurichten.

Etablieren Sie eine Sicherheitskultur, in der Mitarbeiter verdächtige Vorfälle ohne Angst vor Konsequenzen melden. Viele Angriffe werden erst spät entdeckt, weil Mitarbeiter Fehler vertuschen oder Warnzeichen ignorieren. Ein offenes Klima und klare Meldekanäle beschleunigen die Reaktion auf Bedrohungen.

Die Zusammenarbeit mit spezialisierten Dienstleistern kompensiert fehlende interne Expertise. Managed Security Service Provider (MSSP) übernehmen Monitoring, Threat Intelligence und Incident Response. Für kleine und mittlere Verlage ist dies oft kosteneffizienter als der Aufbau eigener Security Operations Centers.

Dokumentieren Sie alle Sicherheitsmaßnahmen und Prozesse. Dies erleichtert Audits, beschleunigt Onboarding neuer Mitarbeiter und sichert Wissen gegen Personalfluktuation ab. Nutzen Sie moderne Plattformen, die Compliance-Anforderungen automatisch erfüllen und Dokumentation vereinfachen.

Testen Sie Ihre Notfallpläne unter realistischen Bedingungen. Tabletop-Übungen simulieren Ransomware-Angriffe und decken Lücken in Kommunikation und Entscheidungsfindung auf. Definieren Sie vorab, wer bei einem Vorfall welche Befugnisse hat und wie die Eskalation abläuft.

Datensicherheit effizient umsetzen mit LUNAVER

Nach all den technischen Details stellt sich die Frage: Wie setzen Sie diese Konzepte praktisch um, ohne Ihre Produktivität zu beeinträchtigen? LUNAVER bietet eine innovative Antwort. Die Plattform vereint KI-gestützte Buchproduktion mit höchsten Sicherheitsstandards.

Alle Projekte werden lokal auf Ihrem Mac gespeichert. Keine Server, keine Cloud, keine Datenübertragung. Dies eliminiert die größten Angriffsvektoren und erfüllt automatisch strengste Datenschutzanforderungen. Sie behalten die volle Kontrolle über Ihre Manuskripte und sensible Informationen.

Die Integration von KI-Funktionen wie automatisiertem Schreiben, Übersetzungen und Cover-Generation erfolgt ohne Kompromisse bei der Sicherheit. LUNAVER demonstriert, dass Innovation und Datenschutz keine Gegensätze sein müssen. Für Autoren und Verlage, die den Herausforderungen von 2026 gewachsen sein wollen, ist dies der zukunftssichere Weg.

Häufig gestellte fragen zur datensicherheit in der publishing-branche

Welche datentypen sind in verlagen besonders schutzbedürftig?

Manuskripte, Autorenstammdaten und Vertragsinformationen bilden die kritischsten Assets. Unveröffentlichte Werke haben enormen wirtschaftlichen Wert und sind bevorzugte Erpressungsziele. Kundendaten unterliegen zudem strengen DSGVO-Anforderungen mit hohen Bußgeldern bei Verstößen.

Wie oft sollten verlage ihre backups durchführen?

Für aktive Projekte sind stündliche inkrementelle Backups mit täglichen Vollsicherungen optimal. Archivierte Inhalte benötigen nur wöchentliche oder monatliche Sicherungen. Entscheidend ist die Automatisierung, da manuelle Prozesse zu unzuverlässig sind.

Was bedeutet zero-trust konkret für verlagsprozesse?

Jeder Zugriff auf Systeme und Daten wird authentifiziert und autorisiert, unabhängig vom Standort des Nutzers. Ein Lektor erhält nur Zugriff auf die Manuskripte seiner aktuellen Projekte, nicht auf das gesamte Archiv. Diese Segmentierung verhindert, dass ein kompromittierter Account das gesamte Netzwerk gefährdet.

Wie beeinflusst künstliche intelligenz die datensicherheit?

KI birgt Chancen und Risiken. Einerseits ermöglichen KI-Systeme bessere Bedrohungserkennung und automatisierte Abwehr. Andererseits benötigen sie Zugriff auf große Datenmengen, was neue Angriffsflächen schafft. Lokale KI-Lösungen minimieren diese Risiken durch Datenverarbeitung auf dem eigenen Gerät.

Welche ersten schritte sollten verlage zur verbesserung ihrer sicherheit unternehmen?

Beginnen Sie mit einer ehrlichen Bestandsaufnahme Ihrer aktuellen Sicherheitsmaßnahmen. Implementieren Sie dann die 3-2-1 Backup-Regel und aktivieren Sie Multi-Faktor-Authentifizierung für alle kritischen Systeme. Schulen Sie Mitarbeiter zu Phishing-Erkennung. Diese Basismaßnahmen reduzieren Ihr Risiko bereits erheblich.

Sind cloud-backups für verlage dsgvo-konform?

Cloud-Backups können DSGVO-konform sein, wenn der Anbieter EU-Server nutzt und entsprechende Auftragsverarbeitungsverträge abschließt. Prüfen Sie genau, wo Ihre Daten physisch gespeichert werden und welche Verschlüsselung zum Einsatz kommt. Hybride Ansätze mit lokaler Primärspeicherung und verschlüsselten Cloud-Backups bieten optimale Balance zwischen Sicherheit und Compliance.